Sysinternals Suite Build 20080226

Sysinternals Suite นั้น เป็นการรวบรวมเครื่องมือหลายๆ ตัว ที่พัฒนาโดย Sysinternals นำมารวมเป็นชุดเดียวเพื่อให้ง่ายในการดาวน์โหลดไปใช้งาน โดยเมื่อวันที่ 26 กุมภาพันธ์ 2551 ที่ผ่านมา ทาง Sysinternals ก็ได้ออกอัพเดทเวอร์ชันใหม่ล่าสุดของชุดเครื่องมือ Sysinternals Suite ซึ่งในเวอร์ชันล่าสุดนี้ ได้รวมเอาเครื่องมือต่างๆ จำนวน 61 ตัว ด้วยกัน มีโปรแกรมเครื่องมือที่อัพเดทเป็นเวอร์ชันใหม่ จำนวน 3 ตัว คือ Autoruns v9.13, ProcessExplorer v11.10 และ SigCheck v1.52 สำหรับรายชื่อของโปรแกรมเครื่องมือทั้งหมดนั้น มีรายละเอียดตามลิสต์ด้านล่าง

สำหรับผู้ที่สนใจสามารถอ่านรายละเอียดเพิ่มเติม และดาวน์โหลดมาทดลองใช้งานได้จากเว็บไซต์ (ไฟล์มีขนาดประมาณ 8MB) Sysinternals Suite

เครื่องมือใน Sysinternals Suite

ในชุดเครื่องมือ Sysinternals Suite นั้น ประกอบด้วยเครื่องมือต่างๆ จำนวน 61 ตัว ดังนี้

1. AccessChk v4.02 (9/4/2007)

2. AccessEnum v1.32 (11/1/2006)

3. AdExplorer v1.01 (11/5/2007)

4. AdRestore v1.1 (11/1/2006)

5. Autologon v2.10 (11/1/2006)

6. Autoruns v9.13 (8/20/2007) New!

7. BgInfo v4.12 (11/5/2007)

8. CacheSet v1.0 (11/1/2006)

9. ClockRes v1.0 (11/1/2006)

10. Contig v1.54 (3/21/2007)

11. Ctrl2Cap v2.0 (11/1/2006)

12. DebugView v4.74 (11/27/2007)

13. DiskExt 1.1 (5/14/2007)

14. Diskmon v2.01 (11/1/2006)

15. DiskView v2.21 (11/1/2006)

16. DU v1.31 (11/1/2006)

17. EFSDump v1.02 (11/1/2006)

18. Filemon v7.04 (11/1/2006)

19. Handle v3.30 (10/15/2007)

20. Hex2dec v1.0 (11/1/2006)

21. Junction v1.05 (7/24/2007)

22. LdmDump v1.02 (11/1/2006)

23. ListDlls v2.25 (11/1/2006)

24. LiveKd v3.0 (11/1/2006)

25. LoadOrder v1.0 (11/1/2006)

26. LogonSessions v1.1 (11/1/2006)

27. NewSid v4.10 (11/1/2006)

28. NtfsInfo v1.0 (11/1/2006)

29. PageDefrag v2.32 (11/1/2006)

30. PendMoves v1.1 (11/1/2006)

31. Portmon v3.02 (11/1/2006)

32. ProcessExplorer v11.10 (26/2/2008) New!

33. ProcessMonitor v1.26 (11/5/2007)

34. ProcFeatures v1.10 (11/1/2006)

35. PsExec v1.92 (11/27/2007)

36. PsFile v1.02 (12/4/2006)

37. PsGetSid v1.43 (12/4/2006)

38. PsInfo v1.75 (7/9/2007)

39. PsKill v1.12 (12/4/2006)

40. PsList v1.28 (12/4/2006)

41. PsLoggedOn v1.33 (12/4/2006)

42. PsLogList v2.64 (12/4/2006)

43. PsPasswd v1.22 (12/4/2006)

44. PsService v2.21 (12/4/2006)

45. PsShutdown v2.52 (12/4/2006)

46. PsSuspend v1.06 (12/4/2006)

47. RegDelNull v1.10 (11/1/2006)

48. RegJump v1.01 (11/1/2006)

49. RegMon v7.04 (11/1/2006)

50. RootkitRevealer v1.71 (11/1/2006)

51. SDelete v1.51 (11/1/2006)

52. ShareEnum v1.6 (11/1/2006)

53. SigCheck v1.52 (26/2/2008) New!

54. Streams v1.56 (4/27/2007)

55. Strings v2.40 (4/24/2007)

56. Sync v2.0 (11/1/2006)

57. TcpView v2.51 (8/16/2007)

58. VolumeId v2.0 (11/1/2006)

59. WhoIs v1.01 (11/1/2006)

60. WinObj v2.15 (11/1/2006)

61. ZoomIt v1.72 (11/27/2007)

ลิงก์ที่เกี่ยวข้อง

อ่านรายละเอียดเพิ่มเติม Sysinternals Suite Sysinternals Suite

ดาวน์โหลด Sysinternals Suite Sysinternals Suite

เว็บไซต์ Windows Sysinternals Windows Sysinternals

Keywords: Sysinternals Suite

© 2008 dtplertkrai. All Rights Reserved

Pages - Menu

▼

Pages - Menu

▼

Pages

▼

Friday, February 29, 2008

รู้จักกับ Network Location ใน Windows Vista

รู้จักกับ Network Location ใน Windows Vista

สำหรับเครื่องคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการ Windows Vista นั้น เมื่อทำการเชื่อมต่อกับระบบเครือข่ายเป็นครั้งแรก วินโดวส์จะให้ยูสเซอร์เลือก Network Location ของการเชื่อมต่อกับเครือข่าย ซึ่งมีให้เลือก 3 แบบคือ Home, Work หรือ Public (ยกเว้นในกรณีที่ใช้งานในสภาพแวดล้อมแบบ Windows Domain) โดย Windows Vista จะใช้การเลือก Network Location นี้เป็นพื้นฐานในการคอนฟิก Windows Firewall เพื่อให้เปิดพอร์ตที่เหมาะสมกับการใช้งานในแต่ละโลเคชัน และใช้ในการกำหนดสถานะของ Network Discovery

หมายเหตุ:

การเลือก Network Location เป็น Public จะทำให้สถานะของ Network Discovery ของเป็น Off

ถึงแม้ว่าวินโดวส์จะให้ผู้ใช้ทำการกำหนด Network Location เมื่อทำการเชื่อมต่อกับระบบเครือข่ายครั้งแรก แต่หากต้องการเปลี่ยนคอนฟิก Network Location ก็สามารถทำได้ โดยการคอนฟิกผ่านทาง Network and Sharing Center ตามขั้นตอนดังนี้

1. คลิก Start คลิก Control Panel

2. ในหัวข้อ Network and Internet ให้คลิกที่ View network status and Tasks ซึ่งจะได้หน้าต่าง Network and Sharing Center

3. ในส่วน Network (Home network, Private network, หรือ Public Network ขึ้นอยู่กับการเลือกในครั้งแรก) ให้คลิกที่ Customize ซึ่งจะได้หน้าต่าง Set Network Location ดังรูปด้านล่าง

Set Network Location

4. ในหน้าต่าง Set Network Location เลือกค่าที่ต้องการ เสร็จแล้วคลิก Next

5. ในไดอะล็อกบ็อกซ์ User Account Control ให้คลิก Continue หรือใส่พาสเวิร์ดของ Administrator

6. ในหน้าต่าง Set Network Location จะแจ้งว่า Successfully set network settings ให้คลิก Close

7. ปิดหน้าต่าง Network and Sharing Center เพื่อจบการตั้งค่า

Keywords: Network Location

© 2008 Thai Windows Administrator, All Rights Reserved

สำหรับเครื่องคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการ Windows Vista นั้น เมื่อทำการเชื่อมต่อกับระบบเครือข่ายเป็นครั้งแรก วินโดวส์จะให้ยูสเซอร์เลือก Network Location ของการเชื่อมต่อกับเครือข่าย ซึ่งมีให้เลือก 3 แบบคือ Home, Work หรือ Public (ยกเว้นในกรณีที่ใช้งานในสภาพแวดล้อมแบบ Windows Domain) โดย Windows Vista จะใช้การเลือก Network Location นี้เป็นพื้นฐานในการคอนฟิก Windows Firewall เพื่อให้เปิดพอร์ตที่เหมาะสมกับการใช้งานในแต่ละโลเคชัน และใช้ในการกำหนดสถานะของ Network Discovery

หมายเหตุ:

การเลือก Network Location เป็น Public จะทำให้สถานะของ Network Discovery ของเป็น Off

ถึงแม้ว่าวินโดวส์จะให้ผู้ใช้ทำการกำหนด Network Location เมื่อทำการเชื่อมต่อกับระบบเครือข่ายครั้งแรก แต่หากต้องการเปลี่ยนคอนฟิก Network Location ก็สามารถทำได้ โดยการคอนฟิกผ่านทาง Network and Sharing Center ตามขั้นตอนดังนี้

1. คลิก Start คลิก Control Panel

2. ในหัวข้อ Network and Internet ให้คลิกที่ View network status and Tasks ซึ่งจะได้หน้าต่าง Network and Sharing Center

3. ในส่วน Network (Home network, Private network, หรือ Public Network ขึ้นอยู่กับการเลือกในครั้งแรก) ให้คลิกที่ Customize ซึ่งจะได้หน้าต่าง Set Network Location ดังรูปด้านล่าง

Set Network Location

4. ในหน้าต่าง Set Network Location เลือกค่าที่ต้องการ เสร็จแล้วคลิก Next

5. ในไดอะล็อกบ็อกซ์ User Account Control ให้คลิก Continue หรือใส่พาสเวิร์ดของ Administrator

6. ในหน้าต่าง Set Network Location จะแจ้งว่า Successfully set network settings ให้คลิก Close

7. ปิดหน้าต่าง Network and Sharing Center เพื่อจบการตั้งค่า

Keywords: Network Location

© 2008 Thai Windows Administrator, All Rights Reserved

ดาวน์โหลด AutoRuns for Windows v9.13

Sysinternals ได้ออกโปรแกรม AutoRuns for Windows เวอร์ชัน 9.13 เมื่อวันที่ 26 กุมภาพันธ์ 2551 ซึ่งโปรแกรม AutoRuns for Windows นั้น เป็นโปรแกรมในลักษณะเดียวกับ MSConfig ของ Windows ME และ Windows XP คือ ใช้ในการตรวจสอบ มอนิเตอร์ และแก้ไขการสตาร์ทแอพพลิเคชัน ที่ทำงานโดยอัตโนมัติเมื่อเปิดวินโดวส์ แต่จะมีความสามารถสูงกว่า MSConfig มาก

Thursday, February 28, 2008

Windows Server 2008 Launch Events

Windows Server 2008 Launch Events

เมื่อวันที่ 27 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้เริ่มเปิดตัว Windows Server 2008 โดยจะเปิดตัวที่ Los Angeles, CA เป็นที่แรก จากนั้นก็จะทยอยเปิดตัวในรัฐต่างๆ ในอเมริกาก่อนแล้วจึงจะทยอยเปิดตัวในประเทศต่างๆ (แต่ไม่มีประเทศไทยอยู่ในตารางเปิดตัว) โดยไมโครซอฟท์จะเปิดตัว Visual Studio 2008 และ Microsoft SQL Server 2008 ในงานเดียวกัน สำหรับผู้สนใจสามารถอ่านรายละเอียดเพิ่มเติมจากเว็บไซต์ windowsserver 2008 events (http://www.windowsserver2008launchevents.com/ws2008events.aspx) หรือที่เว็บไซต์ windowsserver2008 (http://www.microsoft.com/windowsserver2008/en/us/default.aspx)

Keywords: Windows Server 2008

© 2008 Thai Windows Administrator, All Rights Reserved.

เมื่อวันที่ 27 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้เริ่มเปิดตัว Windows Server 2008 โดยจะเปิดตัวที่ Los Angeles, CA เป็นที่แรก จากนั้นก็จะทยอยเปิดตัวในรัฐต่างๆ ในอเมริกาก่อนแล้วจึงจะทยอยเปิดตัวในประเทศต่างๆ (แต่ไม่มีประเทศไทยอยู่ในตารางเปิดตัว) โดยไมโครซอฟท์จะเปิดตัว Visual Studio 2008 และ Microsoft SQL Server 2008 ในงานเดียวกัน สำหรับผู้สนใจสามารถอ่านรายละเอียดเพิ่มเติมจากเว็บไซต์ windowsserver 2008 events (http://www.windowsserver2008launchevents.com/ws2008events.aspx) หรือที่เว็บไซต์ windowsserver2008 (http://www.microsoft.com/windowsserver2008/en/us/default.aspx)

Keywords: Windows Server 2008

© 2008 Thai Windows Administrator, All Rights Reserved.

Tuesday, February 26, 2008

การเปลี่ยน Drive Letter บน Windows XP

หลังจากทำการเพิ่มฮาร์ดดิสก์หรือการสร้างพาร์ติชันใหม่ ผู้ใช้ Windows XP อาจจะต้องการเปลี่ยนอักษรประจำไดร์ฟ (Drive Letter) ใหม่เพื่อความเหมาะสมต่อการใช้งาน โดยวิธีการทำมีขั้นตอนดังนี้

1. ล็อกออนเข้าวินโดวส์ด้วยแอคเคาท์กลุ่ม Administrator

2. ดำเนินการตามข้อใดข้อหนึ่งดังนี้

2.1 คลิก Start จากนั้นคลิกขวาที่ My Computer แล้วเลือก Manage

2.2 คลิก Start คลิก Run คลิก Control Panel คลิก Administrative Tools แล้วคลิก Computer Management

2.3 คลิก Start คลิก Run พิมพ์ compmgmt.msc เสร็จแล้วกด Enter

3. ในหน้าต่าง Computer Management ให้คลิก Disk Management ซึ่งอยู่ภายใต้หัวข้อ Storage

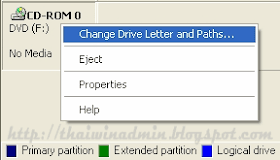

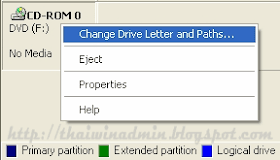

4. ในแพนด้านขวามือ ให้คลิกขวาไดร์ฟที่ต้องการเปลี่ยนอักษรประจำไดร์ฟ (ในที่นี้เลือกไดร์ฟ F:) แล้วเลือก Change Drive Letter and Paths....

Change Drive Letter and Paths

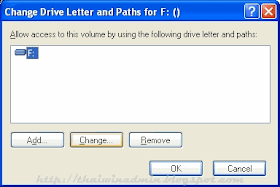

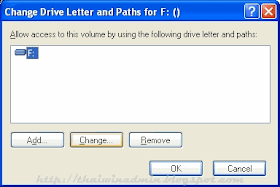

5. ในหน้าไดอะล็อกบ็อกซ์ Change Drive Letter and Paths for [Drive_Letter:] คลิกปุ่ม Change

Change Drive Letter and Paths for [Drive_Letter:]

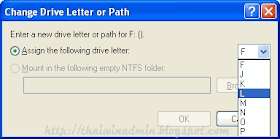

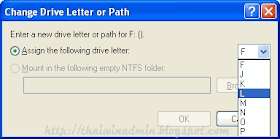

6. ในหน้าไดอะล็อกบ็อกซ์ Change Drive Letter and Path ให้คลิกเลือกไดร์ฟที่ต้องการจากดร็อปดาวน์ลิสต์ เสร็จแล้วคลิก OK

Change Drive Letter and Path

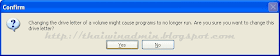

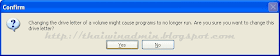

7. ในหน้าไดอะล็อกบ็อกซ์ Confirm ให้คลิก Yes เพื่อยืนยันการเปลี่ยนแปลง

Confirm

8. ปิดหน้าต่าง Computer Management เพื่อจบการทำงาน

หลังจากทำการเปลี่ยนอักษรประจำไดร์ฟเสร็จเรียบร้อยแล้ว ให้ทดลองใช้งานโดยการเปิด My Computer อย่างไรก็ตาม หากต้องการให้อักษรประจำไดร์ฟเรียงกัน อาจจะต้องการเปลี่ยนอักษรประจำไดร์ฟ 2-3 ครั้งขึ้นอยู่กับไดร์ฟที่มีบนระบบ

Copyright © 2008 All Rights Reserved.

1. ล็อกออนเข้าวินโดวส์ด้วยแอคเคาท์กลุ่ม Administrator

2. ดำเนินการตามข้อใดข้อหนึ่งดังนี้

2.1 คลิก Start จากนั้นคลิกขวาที่ My Computer แล้วเลือก Manage

2.2 คลิก Start คลิก Run คลิก Control Panel คลิก Administrative Tools แล้วคลิก Computer Management

2.3 คลิก Start คลิก Run พิมพ์ compmgmt.msc เสร็จแล้วกด Enter

3. ในหน้าต่าง Computer Management ให้คลิก Disk Management ซึ่งอยู่ภายใต้หัวข้อ Storage

4. ในแพนด้านขวามือ ให้คลิกขวาไดร์ฟที่ต้องการเปลี่ยนอักษรประจำไดร์ฟ (ในที่นี้เลือกไดร์ฟ F:) แล้วเลือก Change Drive Letter and Paths....

Change Drive Letter and Paths

5. ในหน้าไดอะล็อกบ็อกซ์ Change Drive Letter and Paths for [Drive_Letter:] คลิกปุ่ม Change

Change Drive Letter and Paths for [Drive_Letter:]

6. ในหน้าไดอะล็อกบ็อกซ์ Change Drive Letter and Path ให้คลิกเลือกไดร์ฟที่ต้องการจากดร็อปดาวน์ลิสต์ เสร็จแล้วคลิก OK

Change Drive Letter and Path

7. ในหน้าไดอะล็อกบ็อกซ์ Confirm ให้คลิก Yes เพื่อยืนยันการเปลี่ยนแปลง

Confirm

8. ปิดหน้าต่าง Computer Management เพื่อจบการทำงาน

หลังจากทำการเปลี่ยนอักษรประจำไดร์ฟเสร็จเรียบร้อยแล้ว ให้ทดลองใช้งานโดยการเปิด My Computer อย่างไรก็ตาม หากต้องการให้อักษรประจำไดร์ฟเรียงกัน อาจจะต้องการเปลี่ยนอักษรประจำไดร์ฟ 2-3 ครั้งขึ้นอยู่กับไดร์ฟที่มีบนระบบ

Copyright © 2008 All Rights Reserved.

Sunday, February 24, 2008

Windows Vista Service Pack 1 (RTM)

Windows Vista Service Pack 1 (RTM)

เมื่อวันที่ 20 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ออก Windows Vista Service Pack 1 RTM ให้ยูสเซอร์ที่เป็นสมาชิก Technet Plus ทำการดาวน์โหลดไปทดลองใช้งาน ซึ่งจากข้อมูลบนเว็บไซต์ต่างๆ บนอินเทอร์เน็ตนั้น มีความเป็นไปได้ว่า Windows Vista Service Pack 1 RTM นี้ จะเป็นเวอร์ชันสุดท้ายก่อนที่ไมโครซอฟท์จะออกเวอร์ชัน Final โดยในเวอร์ชัน Final นั้น อาจจะมีการเปลี่ยนแปลงเพิ่มเติมไปจาก RTM เพียงเล็กน้อย หรืออาจจะไม่มีการเปลี่ยนแปลงเลย สำหรับผู้ที่สนใจสามารถอ่านรายละเอียดเพิ่มเติมได้จากเว็บไซต์ Windows Vista TechCenter http://technet.microsoft.com/en-us/windowsvista/bb738089.aspx

รายละเอียดเพิ่มเติม

ซึ่งผมได้มีอโอกาสทดลองติดตั้ง Windows Vista Service Pack 1 RTM ซึ่งหลังจากทำการติดตั้ง แล้วเสร็จ System Properties จะเป็นเวอร์ชัน Service Pack 1 ดังรูปที่ 2

รูปที่ 1 System Information: ก่อนติดตั้ง Service Pack 1

รูปที่ 2 System Information: หลังติดตั้ง Service Pack 1

รายละเอียดเพิ่มเติม

> Windows Vista TechCenter: http://technet.microsoft.com/en-us/windowsvista/default.aspx

> Overview of Windows Vista Service Pack 1: http://www.microsoft.com/downloads/details.aspx?FamilyId=39B802EA-B2CF-4585-8CEA-2CC6A6247CB3&displaylang=en

> Release Notes for Windows Vista Service Pack 1: http://www.microsoft.com/downloads/details.aspx?familyid=B5B681F5-F366-4AD2-BA10-6A7D209DE7BD&displaylang=en

> รายชื่อฮ็อตฟิกซ์และอัพเดทใน Windows Vista Service Pack 1: http://technet2.microsoft.com/windowsvista/en/library/20184cb6-7038-4e82-a32c-4bc10ffe56ab1033.mspx?mfr=true

> คำถามที่ถามบ่อยของ Windows Vista Service Pack 1 : http://technet.microsoft.com/en-us/windowsvista/bb972745.aspx

Windows Vista Service Pack 1 SP1 RTM

© 2008 Thai Windows Administrator, All Rights Reserved.

เมื่อวันที่ 20 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ออก Windows Vista Service Pack 1 RTM ให้ยูสเซอร์ที่เป็นสมาชิก Technet Plus ทำการดาวน์โหลดไปทดลองใช้งาน ซึ่งจากข้อมูลบนเว็บไซต์ต่างๆ บนอินเทอร์เน็ตนั้น มีความเป็นไปได้ว่า Windows Vista Service Pack 1 RTM นี้ จะเป็นเวอร์ชันสุดท้ายก่อนที่ไมโครซอฟท์จะออกเวอร์ชัน Final โดยในเวอร์ชัน Final นั้น อาจจะมีการเปลี่ยนแปลงเพิ่มเติมไปจาก RTM เพียงเล็กน้อย หรืออาจจะไม่มีการเปลี่ยนแปลงเลย สำหรับผู้ที่สนใจสามารถอ่านรายละเอียดเพิ่มเติมได้จากเว็บไซต์ Windows Vista TechCenter http://technet.microsoft.com/en-us/windowsvista/bb738089.aspx

รายละเอียดเพิ่มเติม

ซึ่งผมได้มีอโอกาสทดลองติดตั้ง Windows Vista Service Pack 1 RTM ซึ่งหลังจากทำการติดตั้ง แล้วเสร็จ System Properties จะเป็นเวอร์ชัน Service Pack 1 ดังรูปที่ 2

รูปที่ 1 System Information: ก่อนติดตั้ง Service Pack 1

รูปที่ 2 System Information: หลังติดตั้ง Service Pack 1

รายละเอียดเพิ่มเติม

> Windows Vista TechCenter: http://technet.microsoft.com/en-us/windowsvista/default.aspx

> Overview of Windows Vista Service Pack 1: http://www.microsoft.com/downloads/details.aspx?FamilyId=39B802EA-B2CF-4585-8CEA-2CC6A6247CB3&displaylang=en

> Release Notes for Windows Vista Service Pack 1: http://www.microsoft.com/downloads/details.aspx?familyid=B5B681F5-F366-4AD2-BA10-6A7D209DE7BD&displaylang=en

> รายชื่อฮ็อตฟิกซ์และอัพเดทใน Windows Vista Service Pack 1: http://technet2.microsoft.com/windowsvista/en/library/20184cb6-7038-4e82-a32c-4bc10ffe56ab1033.mspx?mfr=true

> คำถามที่ถามบ่อยของ Windows Vista Service Pack 1 : http://technet.microsoft.com/en-us/windowsvista/bb972745.aspx

Windows Vista Service Pack 1 SP1 RTM

© 2008 Thai Windows Administrator, All Rights Reserved.

Windows XP Service Pack 3 RC2

Windows XP Service Pack 3 Release Candidate 2 (Build 3311))

เมื่อวันที่ 19 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ออกประกาศว่าจะให้บริการติดตั้ง Windows XP Service Pack 3 Release Candidate 2 ผ่านทาง Windows Update โดยยูสเซอร์ที่ต้องการติดตั้ง Service Pack 3 Release Candidate 2 นั้น จะต้องทำการดาวน์โหลดโปรแกรมแก้ไขรีจีสทรีจากไมโครซอฟท์ จากนั้นให้ทำการรันไฟล์ดังกล่าว ซึ่งจะทำการแก้ไขรีจีสทรีให้ทำการติดตั้ง Service Pack 3 Release Candidate 2 ผ่านทาง windows Update สำหรับผู้ที่สนใจสามารถอ่านรายละเอียดและดาวน์โหลดโปรแกรมแก้ไขรีจีสทรี (ชื่อไฟล์ Windows XP SP3 Release Candidate 2.exe) ได้จาก http://www.microsoft.com/downloads/details.aspx?FamilyId=114F3599-12AF-42B2-AAB1-B969A62C68A7&displaylang=en ซึ่งหลังจากทำการติดตั้ง Windows XP Service Pack 3 Release Candidate 2 เสร็จ System Properties จะเป็นเวอร์ชัน Service Pack 3, v.3311 ดังรูปที่ 6

โดยจากข้อมูลบนเว็บไซต์ต่างๆ บนอินเทอร์เน็ตนั้น มีความเป็นไปได้ว่า Windows XP Service Pack 3 Release Candidate 2 (Build 3311) นี้ จะเป็นเวอร์ชัน Release Candidate สุดท้ายก่อนที่ไมโครซอฟท์จะเป็นเวอร์ชัน RTM และเวอร์ชัน Final โดยในเวอร์ชัน Final นั้น อาจจะมีการเปลี่ยนแปลงเพิ่มเติมไปจาก RC2 หรือ RTM เพียงเล็กน้อย หรืออาจจะไม่มีการเปลี่ยนแปลงเลย

ทดลองติดตั้ง indows XP Service Pack 3 Release Candidate 2 (Build 3311)

ในที่นี้จะเป็นการทดลองติดตั้งแบบ Standalone โดยทำการดาวน์โหลดไฟล์มาก่อน แล้วจึงค่อยทำการติดตั้ง ซึ่งบางขั้นตอนจะแตกต่างจากการติดตั้งผ่านทาง Windows Update บ้าง โดยหลังจากทำการดาวน์โหลดเสร็จแล้ว ให้ทำการติดตั้งตามขั้นตอนดังนี้

1. ในโฟลเดอร์ที่เก็บไฟล์ Windows XP SP3 RC2 ให้ทำการดับเบิลคลิกไฟล์ windowsxp-kb936929-sp3-x86-enu.exe

2. ในหน้า Software Update Installation Wizard ดังรูปที่ 1 ให้คลิก Next

รูปที่ 1 Software Update Installation Wizard

3. ในหน้า License Agreement ให้เลือก I agree แล้วคลิก Next

รูปที่ 2 License Agreement

4. ในหน้า Select Options ถ้าหากต้องการใช้ค่าดีฟอลท์ให้คลิก Next หากต้องการเปลี่ยนค่าให้คลิก Browse เลือก Folder ที่ต้องการแล้วคลิก Next

รูปที่ 3 Select Options

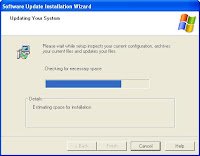

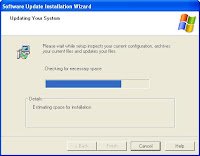

5. วินโดวส์จะทำการอัพเดทระบบและทำการติดตั้งเซอร์วิสแพ็ค ให้รอจนการทำงานแล้ว

รูปที่ 4 Updating System

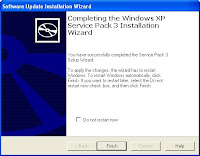

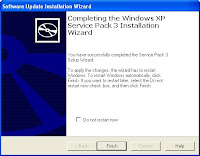

6. ในหน้า Completing the Windows XP Service Pack 3 Installation Wizard ให้คลิก Finish เพื่อจบการติดตั้ง ซึ่งต้องทำการรีสตาร์ทเครื่องหนึ่งครั้งเพื่อให้การอัพเดทมีผล

รูปที่ 5 Completing the Windows XP Service Pack 3 Installation Wizard

หลังจากการรีสตาร์ทเครื่องแล้วเสร็จวินโดวส์จะทำการเปิดหน้าต่าง Command Prompt และรันคำสั่งต่างๆ เมื่อแล้วเสร็จก็สามารถใช้งานได้ตามปกติ และเมื่อเปิด System Properties จะเป็น Service Pack 3, v.3311 ดังรูปที่ 6

รูปที่ 6 Windows XP Service Pack3, v.3311

แหล่งอ้างอิง

เว็บไซต์ Windows XP Service Pack 3 (SP3) Release Candidate (RC): http://technet.microsoft.com/en-us/windowsxp/0a5b9b10-17e3-40d9-8d3c-0077c953a761.aspx

เว็บไซต์ Windows XP TechCenter: http://technet.microsoft.com/en-us/windowsxp/bb410118.aspx

เว็บไซต์ Windows XP Service Pack 3 Release Candidate 2 via Windows Update: http://www.microsoft.com/downloads/details.aspx?FamilyId=114F3599-12AF-42B2-AAB1-B969A62C68A7&displaylang=en

Windows XP Service Pack 3 SP3 RC2

© 2008 Thai Windows Administrator, All Rights Reserved.

เมื่อวันที่ 19 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ออกประกาศว่าจะให้บริการติดตั้ง Windows XP Service Pack 3 Release Candidate 2 ผ่านทาง Windows Update โดยยูสเซอร์ที่ต้องการติดตั้ง Service Pack 3 Release Candidate 2 นั้น จะต้องทำการดาวน์โหลดโปรแกรมแก้ไขรีจีสทรีจากไมโครซอฟท์ จากนั้นให้ทำการรันไฟล์ดังกล่าว ซึ่งจะทำการแก้ไขรีจีสทรีให้ทำการติดตั้ง Service Pack 3 Release Candidate 2 ผ่านทาง windows Update สำหรับผู้ที่สนใจสามารถอ่านรายละเอียดและดาวน์โหลดโปรแกรมแก้ไขรีจีสทรี (ชื่อไฟล์ Windows XP SP3 Release Candidate 2.exe) ได้จาก http://www.microsoft.com/downloads/details.aspx?FamilyId=114F3599-12AF-42B2-AAB1-B969A62C68A7&displaylang=en ซึ่งหลังจากทำการติดตั้ง Windows XP Service Pack 3 Release Candidate 2 เสร็จ System Properties จะเป็นเวอร์ชัน Service Pack 3, v.3311 ดังรูปที่ 6

โดยจากข้อมูลบนเว็บไซต์ต่างๆ บนอินเทอร์เน็ตนั้น มีความเป็นไปได้ว่า Windows XP Service Pack 3 Release Candidate 2 (Build 3311) นี้ จะเป็นเวอร์ชัน Release Candidate สุดท้ายก่อนที่ไมโครซอฟท์จะเป็นเวอร์ชัน RTM และเวอร์ชัน Final โดยในเวอร์ชัน Final นั้น อาจจะมีการเปลี่ยนแปลงเพิ่มเติมไปจาก RC2 หรือ RTM เพียงเล็กน้อย หรืออาจจะไม่มีการเปลี่ยนแปลงเลย

ทดลองติดตั้ง indows XP Service Pack 3 Release Candidate 2 (Build 3311)

ในที่นี้จะเป็นการทดลองติดตั้งแบบ Standalone โดยทำการดาวน์โหลดไฟล์มาก่อน แล้วจึงค่อยทำการติดตั้ง ซึ่งบางขั้นตอนจะแตกต่างจากการติดตั้งผ่านทาง Windows Update บ้าง โดยหลังจากทำการดาวน์โหลดเสร็จแล้ว ให้ทำการติดตั้งตามขั้นตอนดังนี้

1. ในโฟลเดอร์ที่เก็บไฟล์ Windows XP SP3 RC2 ให้ทำการดับเบิลคลิกไฟล์ windowsxp-kb936929-sp3-x86-enu.exe

2. ในหน้า Software Update Installation Wizard ดังรูปที่ 1 ให้คลิก Next

รูปที่ 1 Software Update Installation Wizard

3. ในหน้า License Agreement ให้เลือก I agree แล้วคลิก Next

รูปที่ 2 License Agreement

4. ในหน้า Select Options ถ้าหากต้องการใช้ค่าดีฟอลท์ให้คลิก Next หากต้องการเปลี่ยนค่าให้คลิก Browse เลือก Folder ที่ต้องการแล้วคลิก Next

รูปที่ 3 Select Options

5. วินโดวส์จะทำการอัพเดทระบบและทำการติดตั้งเซอร์วิสแพ็ค ให้รอจนการทำงานแล้ว

รูปที่ 4 Updating System

6. ในหน้า Completing the Windows XP Service Pack 3 Installation Wizard ให้คลิก Finish เพื่อจบการติดตั้ง ซึ่งต้องทำการรีสตาร์ทเครื่องหนึ่งครั้งเพื่อให้การอัพเดทมีผล

รูปที่ 5 Completing the Windows XP Service Pack 3 Installation Wizard

หลังจากการรีสตาร์ทเครื่องแล้วเสร็จวินโดวส์จะทำการเปิดหน้าต่าง Command Prompt และรันคำสั่งต่างๆ เมื่อแล้วเสร็จก็สามารถใช้งานได้ตามปกติ และเมื่อเปิด System Properties จะเป็น Service Pack 3, v.3311 ดังรูปที่ 6

รูปที่ 6 Windows XP Service Pack3, v.3311

แหล่งอ้างอิง

เว็บไซต์ Windows XP Service Pack 3 (SP3) Release Candidate (RC): http://technet.microsoft.com/en-us/windowsxp/0a5b9b10-17e3-40d9-8d3c-0077c953a761.aspx

เว็บไซต์ Windows XP TechCenter: http://technet.microsoft.com/en-us/windowsxp/bb410118.aspx

เว็บไซต์ Windows XP Service Pack 3 Release Candidate 2 via Windows Update: http://www.microsoft.com/downloads/details.aspx?FamilyId=114F3599-12AF-42B2-AAB1-B969A62C68A7&displaylang=en

Windows XP Service Pack 3 SP3 RC2

© 2008 Thai Windows Administrator, All Rights Reserved.

Secure Socket Layer Protocol

รู้จักโปรโตคอล Secure Socket Layer (SSL)

บทความโดย: Thai Windows Administrator Blog

การรักษาความปลอดภัยให้กับข้อมูลข่าวสารที่จะแลกเปลี่ยนกันนั้นเป็นสิ่งที่จำเป็น ทั้งนี้ เพื่อป้องกันไม่ให้เกิดความผิดพลาดอันส่งผลให้การติดต่อสื่อสารล้มเหลว ทั่วไปจะใช้หลักการรักษาความปลอดภัยของข้อมูลในรูปแบบ RSA โดยใช้โปรโตคอล SSL ซึ่งเป็นหลักการรักษาความปลอดภัย ที่ใช้อัลกอริธึมทางคณิตศาสตร์ที่มีรูปแบบการคำนวณที่เข้าใจง่ายแต่มีความปลอดภัยสูง

ระบบรักษาความปลอดภัยข้อมูลแบบ Secure Socket Layer

Secure Socket Layer (SSL) เป็นโปรโตคอลสำหรับใช้จัดการความปลอดภัย ในการสื่อสารข้อมูลกันระหว่างไคลเอนต์กับเซิร์ฟเวอร์ผ่านทางระบบเครือข่ายหรืออินเทอร์เน็ต ซึ่งโดยปกติแล้วข้อมูลที่รับ-ส่งกันนั้นจะไม่มีการเข้ารหัสข้อมูลแต่อย่างใด นั้นคือถ้าใครสามารถทำการดักจับข้อมูลเหล่านั้นได้ ก็จะสามารถทราบหรืออ่านเนื้อหาของข้อมูลเหล่านั้นในทันที แต่ถ้าทำการเข้ารหัสด้วย SSL ข้อมูลจากไคลเอ็นต์ที่จะส่งไปยังเซิร์ฟเวอร์จะถูกเข้ารหัสก่อน ถึงแม้ว่าจะมีใครสามารถทำการดักจับข้อมูลเหล่านั้นได้ แต่จะไม่สามารถอ่านเนื้อหาของข้อมูลเหล่านั้นในทันที ทำให้ข้อมูลที่รับส่งกันมีความปลอดภัยมากยิ่งขึ้น

• ประวัติและความเป็นมาของโปรโตคอล SSL

โปรโตคอล SSL เริ่มพัฒนาโดย Netscape Communications เพื่อใช้กับโปรโตคอลระดับแอพพลิเคชัน คือ Hypertext Transfer Protocol (HTTP) สำหรับการสื่อสารผ่านเว็บให้มีความปลอดภัย โดยพัฒนาในช่วงต้นของยุคการค้าอิเล็กทรอนิกส์ที่กำลังได้รับความนิยม การเข้ารหัสด้วยโปรโตคอล SSL นั้นมี 2 แบบคือ การเข้ารหัสแบบ 40 bits กับการเข้ารหัสแบบ 128 bits ซึ่งการเข้ารหัสแบบหลังนี้มีใช้แค่ในประเทศสหรัฐอเมริกาเท่านั้น

หลักการของการทำงานของโปรโตคอล SSL คือ จะมีการเข้ารหัสข้อมูลในฝั่งเครื่องไคลเอ็นต์ โดยเว็บบราวเซอร์จะเป็นตัวเข้ารหัสข้อมูล โดยบราวเซอร์จะใช้ Public key จากฝั่งเซิร์ฟเวอร์มาเข้ารหัสกับ Master key ที่บราวเซอร์สร้างขึ้นมาเอง จากนั้นก็ใช้คีย์พวกนี้เข้ารหัสข้อมูลก่อนส่งไปให้เซิร์ฟเวอร์ เมื่อเซิร์ฟเวอร์ได้รับข้อมูลที่ถูกเข้ารหัสจากฝั่งเครื่องไคลเอ็นต์ มันก็จะทำการถอดรหัสข้อมูลนั้นกลับมาเป็นข้อมูลปกติ

โปรโตคอล SSL อนุญาตให้สามารถเลือกวิธีการในการเข้ารหัส วิธีสร้างไดเจสต์ [*1] และลายเซ็นดิจิตอลได้อย่างอิสระก่อนการสื่อสารจะเริ่มต้นขึ้น ตามความต้องการของทั้งเว็บเซิร์ฟเวอร์และบราวเซอร์ เพื่อเพิ่มความยืดหยุ่นในการใช้งาน เปิดโอกาสให้ทดลองใช้วิธีการในการเข้ารหัสวิธีใหม่ รวมถึงลดปัญหาการส่งออกวิธีการเข้ารหัสไปประเทศที่ไม่อนุญาต

Netscape เริ่มพัฒนา SSL เวอร์ชันแรก คือ เวอร์ชัน 2.0 และเวอร์ 3.0 ซึ่งสนับสนุนความสามารถด้านความปลอดภัยมากขึ้น และเป็นเวอร์ชันสุดท้ายก่อนที่จะเป็นมาตรฐานกลางของโปรโตคอลบนอินเตอร์เน็ต โดยเปลี่ยนชื่อเป็น Transport Layer Security หรือ TLS ดูแลมาตรฐานโดย Internet Engineering Task Force (IETF)

• ขั้นตอนการทำงานของโปรโตคอล SSL

กระบวนการในการเริ่มต้นการสื่อสารผ่านชั้น SSL แบ่งเป็น 4 ขั้นตอน ดังนี้

ขั้นตอน 1: ประกาศชุดวิธีการเข้ารหัส ไดเจสต์ และลายเซ็นดิจิตอลที่สนับสนุนของทั้งไคลเอ็นต์และเซิร์ฟเวอร์

ไคลเอ็นต์และเซิร์ฟเวอร์ส่งข้อความเริ่มต้นการสื่อสาร (Hello message) ซึ่งประกอบไปด้วยเวอร์ชันของโปรโตคอลที่ใช้ วิธีการเข้ารหัสที่เว็บเซิร์ฟเวอร์และไคลเอ็นต์สนับสนุน หมายเลขระบุการสื่อสาร (Session identifier) รวมถึงวิธีการบีบอัดข้อมูลในการสื่อสารที่สนับสนุน

หมายเลขระบุการสื่อสารที่เกิดขึ้น จะใช้สำหรับตรวจสอบการเชื่อมต่อระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ ถ้ามีการเชื่อมต่อก่อนหน้านี้เกิดขึ้น แสดงว่าได้มีการตกลงวิธีการสื่อสารแล้ว สามารถเริ่มต้นส่งข้อมูลได้ทันที เป็นการลดเวลาติดต่อสื่อสารลง

ขั้นตอน 2: การพิสูจน์ตัวตนของเซิร์ฟเวอร์ต่อไคลเอ็นต์

ถัดมาเว็บเซิร์ฟเวอร์ทำการส่ง Certificate หรือใบยืนยันความมีตัวตนของเซิร์ฟเวอร์ ไคลเอ็นต์จะทำการตรวจสอบ Certificate กับผู้ให้บริการ Certificate Authority ที่ได้ตั้งค่าไว้ เพื่อยืนยันความถูกต้องของ Certificate ของเซิร์ฟเวอร์

ขั้นตอน 3: การพิสูจน์ตัวตนของไคลเอ็นต์ต่อเซิร์ฟเวอร์ ถ้าจำเป็น

เซิร์ฟเวอร์สามารถร้องขอ Certificate จากไคลเอ็นต์เพื่อตรวจสอบความถูกต้องของไคลเอ็นต์ด้วยก็ได้ ใช้ในกรณีที่มีการจำกัดการใช้งานเฉพาะไคลเอ็นต์ที่ต้องการเท่านั้น ซึ่ง SSL สนับสนุนการตรวจสอบได้จากทั้งเซิร์ฟเวอร์และไคลเอ็นต์ ขึ้นอยู่กับการเลือกใช้งานในขณะติดต่อสื่อสารที่เกิดขึ้นนั้น

ขั้นตอน 4: ไคลเอ็นต์และเซิร์ฟเวอร์ตกลงชุดวิธีการเข้ารหัส การสร้างไดเจสต์ และการใช้ลายเซ็นดิจิตอล

ขั้นตอนการตรวจสอบ Certificate ที่เซิร์ฟเวอร์ร้องขอจากไคลเอ็นต์จะมีหรือไม่มีก็ได้ ขึ้นอยู่กับการตั้งค่าบนเซิร์ฟเวอร์ หลังจากขั้นตอนการตรวจสอบเสร็จสิ้น เซิร์ฟเวอร์และไคลเอ็นต์จะตกลงการใช้งานวิธีการเข้ารหัสระหว่างกัน โดยใช้ค่าที่ได้จากการประกาศในขั้นตอนแรก

วิธีการแลกเปลี่ยนกุญแจในการเข้ารหัส (Key exchange method) คือ การกำหนดกลไกการแลกเปลี่ยนกุญแจที่ใช้ในการเข้ารหัสระหว่างการสื่อสาร โดยทั้งไคลเอ็นต์และเซิร์ฟเวอร์จะใช้กุญแจนี้ในการเข้ารหัสและถอดรหัสข้อมูล ใน SSL เวอร์ชัน 2.0 จะสนับสนุนวิธีการแลกเปลี่ยนกุญแจแบบ RSA ส่วน SSL เวอร์ชัน 3.0 ขึ้นไปจะสนับสนุนวิธีการอื่นๆ เพิ่มเติมเช่นการใช้ RSA ร่วมกับการใช้ Certificate หรือ Diffie-Hellman เป็นต้น

วิธีการเข้ารหัสในปัจจุบันแบ่งเป็นสองวิธีคือ

1. การใช้กุญแจเดียวกันในการเข้ารหัสและถอดรหัส อาจเรียกกุญแจนี้ว่า Session key หรือ Secret key

2. การใช้กุญแจคนละตัวในการเข้ารหัสและถอดรหัส ประกอบไปด้วยกุญแจสาธารณะและกุญแจส่วนตัวซึ่งเป็นคู่กันเสมอ เข้ารหัสด้วยกุญแจใด จะต้องถอดรหัสด้วยกุญแจที่คู่กันและตรงกันข้ามเท่านั้น มักใช้วิธีการเข้ารหัสด้วยกุญแจคนละตัวมาใช้ในการเข้ารหัส Session key และส่งไปให้ฝั่งตรงข้ามก่อนการสื่อสารจะเกิดขึ้น รวมเรียกว่าวิธีการแลกเปลี่ยนกุญแจในการเข้ารหัส

SSL ใช้วิธีการเข้ารหัสด้วยกุญแจสมมาตร หรือกุญแจเดียวในการเข้ารหัสและถอดรหัส ตามที่กล่าวข้างต้น วิธีการเข้ารหัสคือ การเข้ารหัสด้วย DES และ 3DES (Data Encryption Standard), วิธีการเข้ารหัสด้วย IDEA ส่วน RC2 และ RC4 เป็นวิธีการเข้ารหัสของ RSA รวมถึงวิธีการเข้ารหัสแบบ Fortezza สำหรับความยาวของการเข้ารหัสที่ใช้คือ 40 บิต, 96 บิต และ 128 บิต

การสร้าง Message Authentication Code (MAC) เพื่อใช้สำหรับการยืนยันความถูกต้องของข้อมูลระหว่างการสื่อสารและป้องกัน การปลอมข้อมูล ส่วนฟังก์ชันสร้างไดเจสต์ที่ SSL สนับสนุนและเลือกใช้ได้ในปัจจุบันคือ MD5 ขนาด 128 บิต และ SHA-1 (Secure Hash Algorithm) ขนาด 160 บิต ซึ่งจะได้วิธีการที่ทั้งสองฝ่ายสนับสนุนและเหมาะสมซึ่งเป็นขั้นตอนสุดท้าย ก่อนการสื่อสารที่มีการเข้ารหัสจะเริ่มต้นขึ้น

บทสรุป

การรักษาความมั่นคงปลอดภัยของระบบคอมพิวเตอร์ หรือ ระบบเครือข่ายคอมพิวเตอร์เป็นสิ่งที่ควรตระหนักเป็นอย่างยิ่งในปัจจุบัน เพราะโลกในยุคปัจจุบันเป็นโลกแห่งข้อมูลข่าวสาร การเก็บรักษาข้อมูลให้ปลอดภัยจึงเป็นสิ่งสำคัญกับตัวบุคคลและองค์กร เพราะฉะนั้นการที่จะอนุญาตให้บุคคลใดบุคคลหนึ่งสามารถเข้าถึงข้อมูลจึงเป็นสิ่งที่ควรระมัดระวัง เพราะข้อมูลบางอย่างของบุคคลและองค์กรมีความสำคัญและไม่สามารถเปิดเผยต่อ บุคคลภายนอกได้

การพิสูจน์ตัวตนจึงมีความสำคัญ เนื่องจากว่าการที่บุคคลใดบุคคลหนึ่งจะเข้าสู่ระบบได้ จะต้องได้รับการยอมรับว่าได้รับอนุญาตจริง การตรวจสอบหลักฐานจึงเป็นขั้นตอนแรกก่อนอนุญาตให้เข้าสู่ระบบ การยืนยันตัวตนยิ่งมีความซับซ้อนมาก หมายถึงว่า ความปลอดภัยของข้อมูลก็มีมากขึ้นด้วย

ที่มา

• http://www.mmtc.egat.co.th/lib1/another005.html

Copyright © 2008 All Rights Reserved.

บทความโดย: Thai Windows Administrator Blog

การรักษาความปลอดภัยให้กับข้อมูลข่าวสารที่จะแลกเปลี่ยนกันนั้นเป็นสิ่งที่จำเป็น ทั้งนี้ เพื่อป้องกันไม่ให้เกิดความผิดพลาดอันส่งผลให้การติดต่อสื่อสารล้มเหลว ทั่วไปจะใช้หลักการรักษาความปลอดภัยของข้อมูลในรูปแบบ RSA โดยใช้โปรโตคอล SSL ซึ่งเป็นหลักการรักษาความปลอดภัย ที่ใช้อัลกอริธึมทางคณิตศาสตร์ที่มีรูปแบบการคำนวณที่เข้าใจง่ายแต่มีความปลอดภัยสูง

ระบบรักษาความปลอดภัยข้อมูลแบบ Secure Socket Layer

Secure Socket Layer (SSL) เป็นโปรโตคอลสำหรับใช้จัดการความปลอดภัย ในการสื่อสารข้อมูลกันระหว่างไคลเอนต์กับเซิร์ฟเวอร์ผ่านทางระบบเครือข่ายหรืออินเทอร์เน็ต ซึ่งโดยปกติแล้วข้อมูลที่รับ-ส่งกันนั้นจะไม่มีการเข้ารหัสข้อมูลแต่อย่างใด นั้นคือถ้าใครสามารถทำการดักจับข้อมูลเหล่านั้นได้ ก็จะสามารถทราบหรืออ่านเนื้อหาของข้อมูลเหล่านั้นในทันที แต่ถ้าทำการเข้ารหัสด้วย SSL ข้อมูลจากไคลเอ็นต์ที่จะส่งไปยังเซิร์ฟเวอร์จะถูกเข้ารหัสก่อน ถึงแม้ว่าจะมีใครสามารถทำการดักจับข้อมูลเหล่านั้นได้ แต่จะไม่สามารถอ่านเนื้อหาของข้อมูลเหล่านั้นในทันที ทำให้ข้อมูลที่รับส่งกันมีความปลอดภัยมากยิ่งขึ้น

• ประวัติและความเป็นมาของโปรโตคอล SSL

โปรโตคอล SSL เริ่มพัฒนาโดย Netscape Communications เพื่อใช้กับโปรโตคอลระดับแอพพลิเคชัน คือ Hypertext Transfer Protocol (HTTP) สำหรับการสื่อสารผ่านเว็บให้มีความปลอดภัย โดยพัฒนาในช่วงต้นของยุคการค้าอิเล็กทรอนิกส์ที่กำลังได้รับความนิยม การเข้ารหัสด้วยโปรโตคอล SSL นั้นมี 2 แบบคือ การเข้ารหัสแบบ 40 bits กับการเข้ารหัสแบบ 128 bits ซึ่งการเข้ารหัสแบบหลังนี้มีใช้แค่ในประเทศสหรัฐอเมริกาเท่านั้น

หลักการของการทำงานของโปรโตคอล SSL คือ จะมีการเข้ารหัสข้อมูลในฝั่งเครื่องไคลเอ็นต์ โดยเว็บบราวเซอร์จะเป็นตัวเข้ารหัสข้อมูล โดยบราวเซอร์จะใช้ Public key จากฝั่งเซิร์ฟเวอร์มาเข้ารหัสกับ Master key ที่บราวเซอร์สร้างขึ้นมาเอง จากนั้นก็ใช้คีย์พวกนี้เข้ารหัสข้อมูลก่อนส่งไปให้เซิร์ฟเวอร์ เมื่อเซิร์ฟเวอร์ได้รับข้อมูลที่ถูกเข้ารหัสจากฝั่งเครื่องไคลเอ็นต์ มันก็จะทำการถอดรหัสข้อมูลนั้นกลับมาเป็นข้อมูลปกติ

โปรโตคอล SSL อนุญาตให้สามารถเลือกวิธีการในการเข้ารหัส วิธีสร้างไดเจสต์ [*1] และลายเซ็นดิจิตอลได้อย่างอิสระก่อนการสื่อสารจะเริ่มต้นขึ้น ตามความต้องการของทั้งเว็บเซิร์ฟเวอร์และบราวเซอร์ เพื่อเพิ่มความยืดหยุ่นในการใช้งาน เปิดโอกาสให้ทดลองใช้วิธีการในการเข้ารหัสวิธีใหม่ รวมถึงลดปัญหาการส่งออกวิธีการเข้ารหัสไปประเทศที่ไม่อนุญาต

Netscape เริ่มพัฒนา SSL เวอร์ชันแรก คือ เวอร์ชัน 2.0 และเวอร์ 3.0 ซึ่งสนับสนุนความสามารถด้านความปลอดภัยมากขึ้น และเป็นเวอร์ชันสุดท้ายก่อนที่จะเป็นมาตรฐานกลางของโปรโตคอลบนอินเตอร์เน็ต โดยเปลี่ยนชื่อเป็น Transport Layer Security หรือ TLS ดูแลมาตรฐานโดย Internet Engineering Task Force (IETF)

• ขั้นตอนการทำงานของโปรโตคอล SSL

กระบวนการในการเริ่มต้นการสื่อสารผ่านชั้น SSL แบ่งเป็น 4 ขั้นตอน ดังนี้

ขั้นตอน 1: ประกาศชุดวิธีการเข้ารหัส ไดเจสต์ และลายเซ็นดิจิตอลที่สนับสนุนของทั้งไคลเอ็นต์และเซิร์ฟเวอร์

ไคลเอ็นต์และเซิร์ฟเวอร์ส่งข้อความเริ่มต้นการสื่อสาร (Hello message) ซึ่งประกอบไปด้วยเวอร์ชันของโปรโตคอลที่ใช้ วิธีการเข้ารหัสที่เว็บเซิร์ฟเวอร์และไคลเอ็นต์สนับสนุน หมายเลขระบุการสื่อสาร (Session identifier) รวมถึงวิธีการบีบอัดข้อมูลในการสื่อสารที่สนับสนุน

หมายเลขระบุการสื่อสารที่เกิดขึ้น จะใช้สำหรับตรวจสอบการเชื่อมต่อระหว่างไคลเอ็นต์และเซิร์ฟเวอร์ ถ้ามีการเชื่อมต่อก่อนหน้านี้เกิดขึ้น แสดงว่าได้มีการตกลงวิธีการสื่อสารแล้ว สามารถเริ่มต้นส่งข้อมูลได้ทันที เป็นการลดเวลาติดต่อสื่อสารลง

ขั้นตอน 2: การพิสูจน์ตัวตนของเซิร์ฟเวอร์ต่อไคลเอ็นต์

ถัดมาเว็บเซิร์ฟเวอร์ทำการส่ง Certificate หรือใบยืนยันความมีตัวตนของเซิร์ฟเวอร์ ไคลเอ็นต์จะทำการตรวจสอบ Certificate กับผู้ให้บริการ Certificate Authority ที่ได้ตั้งค่าไว้ เพื่อยืนยันความถูกต้องของ Certificate ของเซิร์ฟเวอร์

ขั้นตอน 3: การพิสูจน์ตัวตนของไคลเอ็นต์ต่อเซิร์ฟเวอร์ ถ้าจำเป็น

เซิร์ฟเวอร์สามารถร้องขอ Certificate จากไคลเอ็นต์เพื่อตรวจสอบความถูกต้องของไคลเอ็นต์ด้วยก็ได้ ใช้ในกรณีที่มีการจำกัดการใช้งานเฉพาะไคลเอ็นต์ที่ต้องการเท่านั้น ซึ่ง SSL สนับสนุนการตรวจสอบได้จากทั้งเซิร์ฟเวอร์และไคลเอ็นต์ ขึ้นอยู่กับการเลือกใช้งานในขณะติดต่อสื่อสารที่เกิดขึ้นนั้น

ขั้นตอน 4: ไคลเอ็นต์และเซิร์ฟเวอร์ตกลงชุดวิธีการเข้ารหัส การสร้างไดเจสต์ และการใช้ลายเซ็นดิจิตอล

ขั้นตอนการตรวจสอบ Certificate ที่เซิร์ฟเวอร์ร้องขอจากไคลเอ็นต์จะมีหรือไม่มีก็ได้ ขึ้นอยู่กับการตั้งค่าบนเซิร์ฟเวอร์ หลังจากขั้นตอนการตรวจสอบเสร็จสิ้น เซิร์ฟเวอร์และไคลเอ็นต์จะตกลงการใช้งานวิธีการเข้ารหัสระหว่างกัน โดยใช้ค่าที่ได้จากการประกาศในขั้นตอนแรก

วิธีการแลกเปลี่ยนกุญแจในการเข้ารหัส (Key exchange method) คือ การกำหนดกลไกการแลกเปลี่ยนกุญแจที่ใช้ในการเข้ารหัสระหว่างการสื่อสาร โดยทั้งไคลเอ็นต์และเซิร์ฟเวอร์จะใช้กุญแจนี้ในการเข้ารหัสและถอดรหัสข้อมูล ใน SSL เวอร์ชัน 2.0 จะสนับสนุนวิธีการแลกเปลี่ยนกุญแจแบบ RSA ส่วน SSL เวอร์ชัน 3.0 ขึ้นไปจะสนับสนุนวิธีการอื่นๆ เพิ่มเติมเช่นการใช้ RSA ร่วมกับการใช้ Certificate หรือ Diffie-Hellman เป็นต้น

วิธีการเข้ารหัสในปัจจุบันแบ่งเป็นสองวิธีคือ

1. การใช้กุญแจเดียวกันในการเข้ารหัสและถอดรหัส อาจเรียกกุญแจนี้ว่า Session key หรือ Secret key

2. การใช้กุญแจคนละตัวในการเข้ารหัสและถอดรหัส ประกอบไปด้วยกุญแจสาธารณะและกุญแจส่วนตัวซึ่งเป็นคู่กันเสมอ เข้ารหัสด้วยกุญแจใด จะต้องถอดรหัสด้วยกุญแจที่คู่กันและตรงกันข้ามเท่านั้น มักใช้วิธีการเข้ารหัสด้วยกุญแจคนละตัวมาใช้ในการเข้ารหัส Session key และส่งไปให้ฝั่งตรงข้ามก่อนการสื่อสารจะเกิดขึ้น รวมเรียกว่าวิธีการแลกเปลี่ยนกุญแจในการเข้ารหัส

SSL ใช้วิธีการเข้ารหัสด้วยกุญแจสมมาตร หรือกุญแจเดียวในการเข้ารหัสและถอดรหัส ตามที่กล่าวข้างต้น วิธีการเข้ารหัสคือ การเข้ารหัสด้วย DES และ 3DES (Data Encryption Standard), วิธีการเข้ารหัสด้วย IDEA ส่วน RC2 และ RC4 เป็นวิธีการเข้ารหัสของ RSA รวมถึงวิธีการเข้ารหัสแบบ Fortezza สำหรับความยาวของการเข้ารหัสที่ใช้คือ 40 บิต, 96 บิต และ 128 บิต

การสร้าง Message Authentication Code (MAC) เพื่อใช้สำหรับการยืนยันความถูกต้องของข้อมูลระหว่างการสื่อสารและป้องกัน การปลอมข้อมูล ส่วนฟังก์ชันสร้างไดเจสต์ที่ SSL สนับสนุนและเลือกใช้ได้ในปัจจุบันคือ MD5 ขนาด 128 บิต และ SHA-1 (Secure Hash Algorithm) ขนาด 160 บิต ซึ่งจะได้วิธีการที่ทั้งสองฝ่ายสนับสนุนและเหมาะสมซึ่งเป็นขั้นตอนสุดท้าย ก่อนการสื่อสารที่มีการเข้ารหัสจะเริ่มต้นขึ้น

บทสรุป

การรักษาความมั่นคงปลอดภัยของระบบคอมพิวเตอร์ หรือ ระบบเครือข่ายคอมพิวเตอร์เป็นสิ่งที่ควรตระหนักเป็นอย่างยิ่งในปัจจุบัน เพราะโลกในยุคปัจจุบันเป็นโลกแห่งข้อมูลข่าวสาร การเก็บรักษาข้อมูลให้ปลอดภัยจึงเป็นสิ่งสำคัญกับตัวบุคคลและองค์กร เพราะฉะนั้นการที่จะอนุญาตให้บุคคลใดบุคคลหนึ่งสามารถเข้าถึงข้อมูลจึงเป็นสิ่งที่ควรระมัดระวัง เพราะข้อมูลบางอย่างของบุคคลและองค์กรมีความสำคัญและไม่สามารถเปิดเผยต่อ บุคคลภายนอกได้

การพิสูจน์ตัวตนจึงมีความสำคัญ เนื่องจากว่าการที่บุคคลใดบุคคลหนึ่งจะเข้าสู่ระบบได้ จะต้องได้รับการยอมรับว่าได้รับอนุญาตจริง การตรวจสอบหลักฐานจึงเป็นขั้นตอนแรกก่อนอนุญาตให้เข้าสู่ระบบ การยืนยันตัวตนยิ่งมีความซับซ้อนมาก หมายถึงว่า ความปลอดภัยของข้อมูลก็มีมากขึ้นด้วย

ที่มา

• http://www.mmtc.egat.co.th/lib1/another005.html

Copyright © 2008 All Rights Reserved.

Saturday, February 23, 2008

Hiren's BootCD 9.4

Release Date: 18 กุมภาพันธ์ 2551

Version: 9.4

Hiren's BootCD อัพเดทเป็นเวอร์ชัน 9.4 โดยมีเครื่องมือหลายตัวที่อัพดทเป็นเวอร์ชันใหม่ รวมถึงการอัพเดทซิกเนเจอร์ไฟล์หรือดาต้าเบสของโปรแกรมต่างๆ โดยมีรายละเอียดขอประเภทและงรายชื่อของซอฟต์แวร์ทั้งหมด ตามรายการด้านล่าง

ประเภทของเครื่องมือใน Hiren's BootCD 9.4

ใน Hirens BootCD 9.4 นั้น มีเครื่องมือต่างๆ จำนวน 17 ประเภท ด้วยกัน คือ 1. Partition Tools, 2. Disk Clone Tools, 3. Antivirus Tools, 4. Recovery Tools, 5. Testing Tools, 6. RAM (Memory) Testing Tools, 7. Hard Disk Tools, 8. System Information Tools, 9. MBR (Master Boot Record) Tools, 10. BIOS / CMOS Tools, 11. MultiMedia Tools, 12. Password Tools, 13. NTFS (FileSystems) Tools, 14. Dos File Managers, 15. DOS Tools, 16. Windows Tools และ 17. Other Tools

รายชื่อเครื่องมือใน Hiren's BootCD 9.4

ใน Hirens BootCD 9.4 มีเครื่องมือต่างๆ ดังนี้

1. Partition Tools

-Partition Magic Pro 8.05

-Acronis Disk Director Suite 9.0.554

-Paragon Partition Manager 7.0.1274

-Partition Commander 9.01

-Ranish Partition Manager 2.44

-The Partition Resizer 1.3.4

-Smart Fdisk 2.05

-SPecial Fdisk 2000.03t

-eXtended Fdisk 0.9.3

-GDisk 1.1.1

-Super Fdisk 1.0

2. Disk Clone Tools

-ImageCenter 5.6 (Drive Image 2002)

-Norton Ghost 11.0.1

-Acronis True Image 8.1.945

-Partition Saving 3.50

-COPYR.DMA Build013

3. Antivirus Tools

-F-Prot Antivirus 3.16f (1602)

-McAfee Antivirus 4.4.50 (1602)

4. Recovery Tools

-Active Partition Recovery 3.0

-Active Uneraser 3.0

-Ontrack Easy Recovery Pro 6.10

-Winternals Disk Commander 1.1

-TestDisk 6.9b

-Lost & Found 1.06

-DiyDataRecovery Diskpatch 2.1.100

-Prosoft Media Tools 5.0 v1.1.2.64

-PhotoRec 6.9b

5. Testing Tools

-System Speed Test 4.78

-PC-Check 6.5

-Ontrack Data Advisor 5.0

-The Troubleshooter 7.02

-PC Doctor 2004

-Test Cpu/Video/Disk 5.6

-Test Hard Disk Drive 1.0

6. RAM (Memory) Testing Tools

-DocMemory 3.1b

-GoldMemory 5.07

-Memtest86+ 2.00 New!

7. Hard Disk Tools

-Hard Disk Diagnostic Utilities

-HDD Regenerator 1.51

-HDAT2 4.6b New!

-Ontrack Disk Manager 9.57

-Norton Disk Doctor 2002

-Norton Disk Editor 2002

-Hard Disk Sentinel 0.01 New!

-Active Kill Disk 4.1

-SmartUDM 2.00

-Victoria 3.33e

-HDD Eraser 1.0

8. System Information Tools

-Aida16 2.14

-PCI and AGP info Tool (1602)

-System Analyser 5.3t New!

-Navratil Software System Information 0.59.16 New!

-Astra 5.34 New!

-HwInfo 5.1.0 New!

-PC-Config 9.33

-SysChk 2.46

-CPU Identification utility 1.12

-CTIA CPU Information

9. MBR (Master Boot Record) Tools

-MBRWork 1.07b

-MBR Tool 2.2.100

-DiskMan4

-BootFix Utility

-MBR SAVE / RESTORE 2.1

-Boot Partition 2.60

-Partition Table Doctor 3.5

-Smart Boot Manager 3.7.1

-Bootmagic 8.0

-MBRWizard 2.0b

10. BIOS / CMOS Tools

-CMOS 0.93

-BIOS Cracker 4.8

-BIOS Cracker 1.4

-BIOS Utility 1.35.0

-!BIOS 3.20

-DISKMAN4

-UniFlash 1.40

-Kill CMOS

-Award DMI Configuration Utility 2.43

11. MultiMedia Tools

-Picture Viewer 1.94

-QuickView Pro 2.58

-MpxPlay 1.55 final

12. Password Tools

-Active Password Changer 3.0.420

-Offline NT/2K/XP Password Changer

-Registry Reanimator 1.02

-NTPWD

-Registry Viewer 4.2

-ATAPWD 1.2

13. NTFS (FileSystems) Tools

-NTFS Dos Pro 5.0

-NTFS 4 Dos 1.9

-Paragon Mount Everything 3.0

-NTFS Dos 3.02

-EditBINI 1.01

14. Dos File Managers

-Volkov Commander 4.99

-Dos Command Center 5.1

-File Wizard 1.35

-File Maven 3.5

-FastLynx 2.0

-LapLink 5.0

-Dos Navigator 6.4.0

-Mini Windows 98

15. DOS Tools

-USB CD-Rom Driver 1

-Universal USB Driver 2

-ASUSTeK USB Driver 3

-SCSI Support

-SATA Support

-1394 Firewire Support

-Interlnk support at COM1

-Interlnk support at LPT1

-and too many great dos tools

16. Windows Tools

-SpaceMonger 1.4

-WinDirStat 1.1.2.80+

-Drive Temperature 1.0

-Disk Speed1.0

-MemTest 1.0

-S&M Stress Test 1.9.1 New!

-PageDfrg 2.32

-WhitSoft File Splitter 4.5a

-Ghost Image Explorer 11.0.1

-DriveImage Explorer 5.0

-Drive SnapShot 1.38

-Active Undelete 5.5 New!

-Restoration 2.5.14

-GetDataBack for FAT 2.31

-GetDataBack for NTFS 2.31

-Recuva 1.10.223 New!

-Partition Find and Mount 2.3+

-Unstoppable Copier 3.12

-HDD Scan 2.8+

-Express Burn 4.06 New!

-Data Shredder 1.0

-Startup Control Panel 2.8

-NT Registry Optimizer 1.1j

-DefragNT 1.9

-JkDefrag 3.34 New!

-Startup Monitor 1.02

-IB Process Manager 1.04

-Process Explorer 11.04 New!

-Pocket KillBox 2.0.0.978 New!

-Unlocker 1.8.5

-HijackThis 2.0.2 New!

-RootkitRevealer 1.7

-Silent Runners Revision 55 New!

-Autoruns 9.12 New!

-Dial a Fix 0.60.0.24

-CurrPort 1.20

-Unknown Devices 1.2 (1602)

-PCI 32 Sniffer 1.4 (1602)

-NewSID 4.10

-Double Driver 1.0

-DriverBackup! 1.0.3 New!

-CPU-Z 1.44 New!

-CWShredder 2.19

-SmitFraudFix 2.289+

-Winsock 2 Fix for 9x

-XP TCP/IP Repair 1.0

-CCleaner 2.04.543 New!

-EzPcFix 1.0.0.16

-Content Advisor Password Remover 1.0

-WinKeyFinder 1.73 New!

-ProduKey 1.20+

-Wireless Key View 1.15 New!

-Monitor Tester 1.0

-Shell Extensions Manager (ShellExView) 1.19 New!

-TweakUI 2.10

-Xp-AntiSpy 3.96.7 New!

-PC Wizard 2008 1.83 New!

-Spybot - Search & Destroy 1.5.2 (1602) New!

-SpywareBlaster 3.5.1 (1602)

-Ad-Aware SE Personal 1.06 (1602)

17. Other Tools

-Ghost Walker 2003.793

-DosCDroast beta 2

-Universal TCP/IP Network 6.2 New!

อ่านรายละเอียดของ Hiren's BootCD ทั้งหมด และดาวน์โหลด Hiren's BootCD 9.4 มาใช้งานได้จากเว็บไซต์ผู้พัฒนา Hiren's BootCD v9.4 Hiren.info

Hiren's BootCD HirenBootCD v9.4

© 2008 Thai Windows Administrator, All Rights Reserved.

Version: 9.4

Hiren's BootCD อัพเดทเป็นเวอร์ชัน 9.4 โดยมีเครื่องมือหลายตัวที่อัพดทเป็นเวอร์ชันใหม่ รวมถึงการอัพเดทซิกเนเจอร์ไฟล์หรือดาต้าเบสของโปรแกรมต่างๆ โดยมีรายละเอียดขอประเภทและงรายชื่อของซอฟต์แวร์ทั้งหมด ตามรายการด้านล่าง

ประเภทของเครื่องมือใน Hiren's BootCD 9.4

ใน Hirens BootCD 9.4 นั้น มีเครื่องมือต่างๆ จำนวน 17 ประเภท ด้วยกัน คือ 1. Partition Tools, 2. Disk Clone Tools, 3. Antivirus Tools, 4. Recovery Tools, 5. Testing Tools, 6. RAM (Memory) Testing Tools, 7. Hard Disk Tools, 8. System Information Tools, 9. MBR (Master Boot Record) Tools, 10. BIOS / CMOS Tools, 11. MultiMedia Tools, 12. Password Tools, 13. NTFS (FileSystems) Tools, 14. Dos File Managers, 15. DOS Tools, 16. Windows Tools และ 17. Other Tools

รายชื่อเครื่องมือใน Hiren's BootCD 9.4

ใน Hirens BootCD 9.4 มีเครื่องมือต่างๆ ดังนี้

1. Partition Tools

-Partition Magic Pro 8.05

-Acronis Disk Director Suite 9.0.554

-Paragon Partition Manager 7.0.1274

-Partition Commander 9.01

-Ranish Partition Manager 2.44

-The Partition Resizer 1.3.4

-Smart Fdisk 2.05

-SPecial Fdisk 2000.03t

-eXtended Fdisk 0.9.3

-GDisk 1.1.1

-Super Fdisk 1.0

2. Disk Clone Tools

-ImageCenter 5.6 (Drive Image 2002)

-Norton Ghost 11.0.1

-Acronis True Image 8.1.945

-Partition Saving 3.50

-COPYR.DMA Build013

3. Antivirus Tools

-F-Prot Antivirus 3.16f (1602)

-McAfee Antivirus 4.4.50 (1602)

4. Recovery Tools

-Active Partition Recovery 3.0

-Active Uneraser 3.0

-Ontrack Easy Recovery Pro 6.10

-Winternals Disk Commander 1.1

-TestDisk 6.9b

-Lost & Found 1.06

-DiyDataRecovery Diskpatch 2.1.100

-Prosoft Media Tools 5.0 v1.1.2.64

-PhotoRec 6.9b

5. Testing Tools

-System Speed Test 4.78

-PC-Check 6.5

-Ontrack Data Advisor 5.0

-The Troubleshooter 7.02

-PC Doctor 2004

-Test Cpu/Video/Disk 5.6

-Test Hard Disk Drive 1.0

6. RAM (Memory) Testing Tools

-DocMemory 3.1b

-GoldMemory 5.07

-Memtest86+ 2.00 New!

7. Hard Disk Tools

-Hard Disk Diagnostic Utilities

-HDD Regenerator 1.51

-HDAT2 4.6b New!

-Ontrack Disk Manager 9.57

-Norton Disk Doctor 2002

-Norton Disk Editor 2002

-Hard Disk Sentinel 0.01 New!

-Active Kill Disk 4.1

-SmartUDM 2.00

-Victoria 3.33e

-HDD Eraser 1.0

8. System Information Tools

-Aida16 2.14

-PCI and AGP info Tool (1602)

-System Analyser 5.3t New!

-Navratil Software System Information 0.59.16 New!

-Astra 5.34 New!

-HwInfo 5.1.0 New!

-PC-Config 9.33

-SysChk 2.46

-CPU Identification utility 1.12

-CTIA CPU Information

9. MBR (Master Boot Record) Tools

-MBRWork 1.07b

-MBR Tool 2.2.100

-DiskMan4

-BootFix Utility

-MBR SAVE / RESTORE 2.1

-Boot Partition 2.60

-Partition Table Doctor 3.5

-Smart Boot Manager 3.7.1

-Bootmagic 8.0

-MBRWizard 2.0b

10. BIOS / CMOS Tools

-CMOS 0.93

-BIOS Cracker 4.8

-BIOS Cracker 1.4

-BIOS Utility 1.35.0

-!BIOS 3.20

-DISKMAN4

-UniFlash 1.40

-Kill CMOS

-Award DMI Configuration Utility 2.43

11. MultiMedia Tools

-Picture Viewer 1.94

-QuickView Pro 2.58

-MpxPlay 1.55 final

12. Password Tools

-Active Password Changer 3.0.420

-Offline NT/2K/XP Password Changer

-Registry Reanimator 1.02

-NTPWD

-Registry Viewer 4.2

-ATAPWD 1.2

13. NTFS (FileSystems) Tools

-NTFS Dos Pro 5.0

-NTFS 4 Dos 1.9

-Paragon Mount Everything 3.0

-NTFS Dos 3.02

-EditBINI 1.01

14. Dos File Managers

-Volkov Commander 4.99

-Dos Command Center 5.1

-File Wizard 1.35

-File Maven 3.5

-FastLynx 2.0

-LapLink 5.0

-Dos Navigator 6.4.0

-Mini Windows 98

15. DOS Tools

-USB CD-Rom Driver 1

-Universal USB Driver 2

-ASUSTeK USB Driver 3

-SCSI Support

-SATA Support

-1394 Firewire Support

-Interlnk support at COM1

-Interlnk support at LPT1

-and too many great dos tools

16. Windows Tools

-SpaceMonger 1.4

-WinDirStat 1.1.2.80+

-Drive Temperature 1.0

-Disk Speed1.0

-MemTest 1.0

-S&M Stress Test 1.9.1 New!

-PageDfrg 2.32

-WhitSoft File Splitter 4.5a

-Ghost Image Explorer 11.0.1

-DriveImage Explorer 5.0

-Drive SnapShot 1.38

-Active Undelete 5.5 New!

-Restoration 2.5.14

-GetDataBack for FAT 2.31

-GetDataBack for NTFS 2.31

-Recuva 1.10.223 New!

-Partition Find and Mount 2.3+

-Unstoppable Copier 3.12

-HDD Scan 2.8+

-Express Burn 4.06 New!

-Data Shredder 1.0

-Startup Control Panel 2.8

-NT Registry Optimizer 1.1j

-DefragNT 1.9

-JkDefrag 3.34 New!

-Startup Monitor 1.02

-IB Process Manager 1.04

-Process Explorer 11.04 New!

-Pocket KillBox 2.0.0.978 New!

-Unlocker 1.8.5

-HijackThis 2.0.2 New!

-RootkitRevealer 1.7

-Silent Runners Revision 55 New!

-Autoruns 9.12 New!

-Dial a Fix 0.60.0.24

-CurrPort 1.20

-Unknown Devices 1.2 (1602)

-PCI 32 Sniffer 1.4 (1602)

-NewSID 4.10

-Double Driver 1.0

-DriverBackup! 1.0.3 New!

-CPU-Z 1.44 New!

-CWShredder 2.19

-SmitFraudFix 2.289+

-Winsock 2 Fix for 9x

-XP TCP/IP Repair 1.0

-CCleaner 2.04.543 New!

-EzPcFix 1.0.0.16

-Content Advisor Password Remover 1.0

-WinKeyFinder 1.73 New!

-ProduKey 1.20+

-Wireless Key View 1.15 New!

-Monitor Tester 1.0

-Shell Extensions Manager (ShellExView) 1.19 New!

-TweakUI 2.10

-Xp-AntiSpy 3.96.7 New!

-PC Wizard 2008 1.83 New!

-Spybot - Search & Destroy 1.5.2 (1602) New!

-SpywareBlaster 3.5.1 (1602)

-Ad-Aware SE Personal 1.06 (1602)

17. Other Tools

-Ghost Walker 2003.793

-DosCDroast beta 2

-Universal TCP/IP Network 6.2 New!

อ่านรายละเอียดของ Hiren's BootCD ทั้งหมด และดาวน์โหลด Hiren's BootCD 9.4 มาใช้งานได้จากเว็บไซต์ผู้พัฒนา Hiren's BootCD v9.4 Hiren.info

Hiren's BootCD HirenBootCD v9.4

© 2008 Thai Windows Administrator, All Rights Reserved.

Microsoft Security Update ISO image of February 2008

ไฟล์อิมเมจของไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551

ไมโครซอฟท์ได้ออกไฟล์อิมเมจของการอัพเดทของเดือนกุมภาพันธ์ ซึ่งจะรวมถึงซีเคียวริตี้อัพเดทล่าสุดที่ออกเมื่อวันที่ 12 กุมภาพันธ์ 2551 ที่ผ่านมา เพื่อให้ผู้ใช้ทำการดาวน์โหลดนำไปทำการอัพเดทเครื่องคอมพิวเตอร์ที่เชื่อมต่อกับอินเทอร์เน็ตแบบความเร็วต่ำ หรือไม่ได้เชื่อมต่อกับอินเทอร์เน็ต โดยไฟล์อิมเมจนั้นจะอยู่ในรูปแบบ DVD5 ISO และสามารถดาวน์โหลดได้จากเว็บไซต์ February 2008 Security Releases ISO Image ที่ดาวน์โหลดลิงก์ http://www.microsoft.com/downloads/details.aspx?FamilyId=70A1DD6F-841E-46FF-B4DC-DE7E970BD29A&displaylang=en หลังจากดาวน์โหลดเสร็จแล้วจะต้องทำการเบิร์นลงแผ่น DVD ก่อนที่จะนำไปใช้อัพเดทเครื่องคอมพิวเตอร์ได้

รายละเอียดไฟล์อิมเมจของไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551

ชื่อไฟล์: Windows-KB913086-200802.iso

เวอร์ชัน: 913086

หมายเลขของการอัพเดท: MS08-003 MS08-003 MS08-004 MS08-005 MS08-006 MS08-007 MS08-008 MS08-010

หมายเลข Knowledge Base (KB): KB931374 KB944338 KB946456 KB942831 KB942830 KB946026 KB943055 KB944533

ขนาดของไฟล์: 2283.8 MB

ฟอร์แมต: ISO-9660 DVD5

วันที่ออก: 2/12/2008

ภาษา: อังกฤษ

ดาวน์โหลดลิงก์: http://www.microsoft.com/downloads/details.aspx?FamilyId=70A1DD6F-841E-46FF-B4DC-DE7E970BD29A&displaylang=en

แหล่งข้อมูลอ้างอิง

http://support.microsoft.com/kb/913086

Keywords: February 2008 Security ISO Image

© 2008 dtplertkrai. All Rights Reserved

ไมโครซอฟท์ได้ออกไฟล์อิมเมจของการอัพเดทของเดือนกุมภาพันธ์ ซึ่งจะรวมถึงซีเคียวริตี้อัพเดทล่าสุดที่ออกเมื่อวันที่ 12 กุมภาพันธ์ 2551 ที่ผ่านมา เพื่อให้ผู้ใช้ทำการดาวน์โหลดนำไปทำการอัพเดทเครื่องคอมพิวเตอร์ที่เชื่อมต่อกับอินเทอร์เน็ตแบบความเร็วต่ำ หรือไม่ได้เชื่อมต่อกับอินเทอร์เน็ต โดยไฟล์อิมเมจนั้นจะอยู่ในรูปแบบ DVD5 ISO และสามารถดาวน์โหลดได้จากเว็บไซต์ February 2008 Security Releases ISO Image ที่ดาวน์โหลดลิงก์ http://www.microsoft.com/downloads/details.aspx?FamilyId=70A1DD6F-841E-46FF-B4DC-DE7E970BD29A&displaylang=en หลังจากดาวน์โหลดเสร็จแล้วจะต้องทำการเบิร์นลงแผ่น DVD ก่อนที่จะนำไปใช้อัพเดทเครื่องคอมพิวเตอร์ได้

รายละเอียดไฟล์อิมเมจของไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551

ชื่อไฟล์: Windows-KB913086-200802.iso

เวอร์ชัน: 913086

หมายเลขของการอัพเดท: MS08-003 MS08-003 MS08-004 MS08-005 MS08-006 MS08-007 MS08-008 MS08-010

หมายเลข Knowledge Base (KB): KB931374 KB944338 KB946456 KB942831 KB942830 KB946026 KB943055 KB944533

ขนาดของไฟล์: 2283.8 MB

ฟอร์แมต: ISO-9660 DVD5

วันที่ออก: 2/12/2008

ภาษา: อังกฤษ

ดาวน์โหลดลิงก์: http://www.microsoft.com/downloads/details.aspx?FamilyId=70A1DD6F-841E-46FF-B4DC-DE7E970BD29A&displaylang=en

แหล่งข้อมูลอ้างอิง

http://support.microsoft.com/kb/913086

Keywords: February 2008 Security ISO Image

© 2008 dtplertkrai. All Rights Reserved

Microsoft Security Bulletin Minor Revisions, (ms08-006, ms08-008)

สรุปไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 (Minor Revisions)

วันที่ออกอัพเดท: 21 กุมภาพันธ์ 2551

อัพเดทที่ปรับปรุงใหม่: เมื่อวันที่ 21 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ทำการปรับปรุงซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 เพิ่มเติมจำนวน 2 ตัว โดยปรับอัพเดท MS08-006 เป็น Revision 1.1 และปรับ MS08-008 เป็น Revision 1.2 โดยมีรายละเอียดการอัพเดท ตามด้านล่าง

MS08-006: Important

MS08-008: Critical

รายละเอียดของการปรับปรุง

รายละเอียดการปรับปรุงไมโครซอฟท์ซีเคียวริตี้อัพเดท มีดังนี้

MS08-006: Vulnerability in Internet Information Services Could Allow Remote Code Execution (942830)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-006.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยการเปลี่ยนชื่อไฟล์ต่างๆ ในตารางขอมูลไฟล์สำหรับระบบ Windows XP เวอร์ชัน 32 บิต

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 20 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Internet Information Services 5.1 บน Windows XP Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

ผลกระทบ: Remote Code Execution

MS08-008: Vulnerability in OLE Automation Could Allow Remote Code Execution (947890)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-008.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงอัพเดทโดยแก้ไข timestamps ของไฟล์สำหรับซีเคียวริตี้อัพเดทบนระบบ Windows XP เวอร์ชัน 32 บิต

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 20 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.2

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Windows 2000 Service Pack 4

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

- Microsoft Office 2004 for Mac

- Microsoft Visual Basic 6.0 Service Pack 6

ผลกระทบ: Remote Code Execution

แหล่งอ้างอิง/รายละเอียดเพิ่มเติม

Microsoft Security Bulletin Summary for February 2008

ลิงค์ที่เกี่ยวข้อง

Microsoft Technet Security

Microsoft Security Center

Add to del.icio.us

Add to del.icio.us

Keywords: Security Update February 2008 MS08-006 MS08-008

© 2008 dtplertkrai. All Rights Reserved

วันที่ออกอัพเดท: 21 กุมภาพันธ์ 2551

อัพเดทที่ปรับปรุงใหม่: เมื่อวันที่ 21 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ทำการปรับปรุงซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 เพิ่มเติมจำนวน 2 ตัว โดยปรับอัพเดท MS08-006 เป็น Revision 1.1 และปรับ MS08-008 เป็น Revision 1.2 โดยมีรายละเอียดการอัพเดท ตามด้านล่าง

MS08-006: Important

MS08-008: Critical

รายละเอียดของการปรับปรุง

รายละเอียดการปรับปรุงไมโครซอฟท์ซีเคียวริตี้อัพเดท มีดังนี้

MS08-006: Vulnerability in Internet Information Services Could Allow Remote Code Execution (942830)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-006.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยการเปลี่ยนชื่อไฟล์ต่างๆ ในตารางขอมูลไฟล์สำหรับระบบ Windows XP เวอร์ชัน 32 บิต

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 20 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Internet Information Services 5.1 บน Windows XP Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

ผลกระทบ: Remote Code Execution

MS08-008: Vulnerability in OLE Automation Could Allow Remote Code Execution (947890)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-008.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงอัพเดทโดยแก้ไข timestamps ของไฟล์สำหรับซีเคียวริตี้อัพเดทบนระบบ Windows XP เวอร์ชัน 32 บิต

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 20 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.2

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Windows 2000 Service Pack 4

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

- Microsoft Office 2004 for Mac

- Microsoft Visual Basic 6.0 Service Pack 6

ผลกระทบ: Remote Code Execution

แหล่งอ้างอิง/รายละเอียดเพิ่มเติม

Microsoft Security Bulletin Summary for February 2008

ลิงค์ที่เกี่ยวข้อง

Microsoft Technet Security

Microsoft Security Center

Add to del.icio.us

Add to del.icio.usKeywords: Security Update February 2008 MS08-006 MS08-008

© 2008 dtplertkrai. All Rights Reserved

Friday, February 15, 2008

Microsoft Security Bulletin Minor Revisions, February 2008

สรุปไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 (Minor Revisions)

วันที่ออกอัพเดท: 14 กุมภาพันธ์ 2551

อัพเดทที่ปรับปรุงใหม่: เมื่อวันที่ 14 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ทำการปรับปรุงซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 เพิ่มเติมจำนวน 7 ตัว โดยปรับเป็น Revision 1.1 โดยมีรายละเอียดการอัพเดทเรียงตามหมายเลขการอัพเดท ตามด้านล่าง

• MS08-003: Important

• MS08-005: Important

• MS08-007: Critical

• MS08-008: Critical

• MS08-010: Critical

• MS08-012: Critical

• MS08-013: Critical

รายละเอียดของการปรับปรุง

รายละเอียดการปรับปรุงไมโครซอฟท์ซีเคียวริตี้อัพเดท มีดังนี้

MS08-003: Vulnerability in Active Directory Could Allow Denial of Service (946538)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-003.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยทำการแก้ไขหมายเลข KB ในส่วนของการตรวจสอบรีจีสทรีคีย์ให้ถูกต้อง

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Active Directory บน Microsoft Windows 2000 Service Pack 4

- ADAM when installed บน Windows XP Service Pack 2

- ADAM when installed บน Windows XP Professional x64 Edition Service Pack 2

- Active Directory บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- ADAM บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Active Directory บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- ADAM when installed บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Active Directory บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

ผลกระทบ: Denial of Service

MS08-005: Vulnerability in Internet Information Services Could Allow Elevation of Privilege (942831)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-005.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยการแก้ไขดาวน์โหลดลิงก์ที่อ้างอิงสำหรับ Internet Information Services 6.0 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2 ให้ถูกต้อง

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Internet Information Services 5.0 บน Microsoft Windows 2000 Service Pack 4

- Microsoft Internet Information Services 5.1 บน Windows XP Service Pack 2

- Microsoft Internet Information Services 5.1 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Microsoft Internet Information Services 7.0 บน Windows Vista

- Microsoft Internet Information Services 7.0 บน Windows Vista x64 Edition

ผลกระทบ: Elevation of Privilege

MS08-007: Vulnerability in WebDAV Mini-Redirector Could Allow Remote Code Execution (946026)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-007.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงในส่วน FAQ โดยการเน้นย้ำในส่วนของยูสเซอร์ที่เป็นแอดมิน ถึงวิธีการที่ attacker ใช้ช่องโหว่ในการโจมตี

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

ผลกระทบ: Remote Code Execution

MS08-008: Vulnerability in OLE Automation Could Allow Remote Code Execution (947890)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-008.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงรายละเอียดการแทนการอัพเดทในส่วนของ Visual Basic 6.0 Service Pack 6 (KB946235) ว่าอัพเดท MS08-008 จะแทนการอัพเดท MS07-043

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Windows 2000 Service Pack 4

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

- Microsoft Office 2004 for Mac

- Microsoft Visual Basic 6.0 Service Pack 6

ผลกระทบ: Remote Code Execution

MS08-010: Cumulative Security Update for Internet Explorer (944533)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-010.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงรายละเอียดโดยเพิ่ม Vista Service Pack 1 และ Windows Server 2008 เข้าเป็นซอฟตแวร์ที่ไม่ได้รับผลกระทบ และแก้ไขประเด็นปัญหาอื่นๆ

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Internet Explorer 5.01 Service Pack 4 บน Microsoft Windows 2000 Service Pack 4

- Internet Explorer 6 Service Pack 1 when installed บน Microsoft Windows 2000 Service Pack 4

- Internet Explorer 6 for Windows XP Service Pack 2

- Internet Explorer 6 for Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Internet Explorer 6 for Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Internet Explorer 6 for Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Internet Explorer 6 for Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Internet Explorer 7 for Windows XP Service Pack 2

- Internet Explorer 7 for Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Internet Explorer 7 for Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Internet Explorer 7 for Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Internet Explorer 7 for Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Internet Explorer 7 in Windows Vista

- Internet Explorer 7 in Windows Vista x64 Edition

ผลกระทบ: Remote Code Execution

MS08-012: Vulnerabilities in Microsoft Office Publisher Could Allow Remote Code Execution (947085)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-012.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงเพื่อแสดงให้เห็นชัดเจนว่าไม่มีประเด็นปัญหาในการติดตั้งซีเคียวริตี้อัพเดทตัวนี้ และเพิ่ม Microsoft Publisher 2003 Service Pack 2 (แทน Service Pack 3) ในตาราง Detection and Deployment ของ MBSA และ SMS

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Office Publisher 2000

- Microsoft Office Publisher 2002

- Microsoft Office Publisher 2003

ผลกระทบ: Remote Code Execution

MS08-013: Vulnerability in Microsoft Office Could Allow Remote Code Execution (947108)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-013.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงเพื่อแสดงให้เห็นชัดเจนว่าไม่มีประเด็นปัญหาในการติดตั้งซีเคียวริตี้อัพเดทตัวนี้

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Office 2000 Service Pack 3

- Microsoft Office XP Service Pack 3

- Microsoft Office 2003 Service Pack 2

- Microsoft Office 2004 for Mac

ผลกระทบ: Remote Code Execution

แหล่งอ้างอิง/รายละเอียดเพิ่มเติม

Microsoft Security Bulletin Summary for February 2008

ลิงค์ที่เกี่ยวข้อง

Microsoft Technet Security

Microsoft Security Center

Keywords: Security Update February 2008 MS08-003 MS08-005 MS08-007 MS08-008 MS08-010 MS08-012 MS08-013

© 2008 TWA Blog. All Rights Reserved

วันที่ออกอัพเดท: 14 กุมภาพันธ์ 2551

อัพเดทที่ปรับปรุงใหม่: เมื่อวันที่ 14 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ได้ทำการปรับปรุงซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 เพิ่มเติมจำนวน 7 ตัว โดยปรับเป็น Revision 1.1 โดยมีรายละเอียดการอัพเดทเรียงตามหมายเลขการอัพเดท ตามด้านล่าง

• MS08-003: Important

• MS08-005: Important

• MS08-007: Critical

• MS08-008: Critical

• MS08-010: Critical

• MS08-012: Critical

• MS08-013: Critical

รายละเอียดของการปรับปรุง

รายละเอียดการปรับปรุงไมโครซอฟท์ซีเคียวริตี้อัพเดท มีดังนี้

MS08-003: Vulnerability in Active Directory Could Allow Denial of Service (946538)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-003.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยทำการแก้ไขหมายเลข KB ในส่วนของการตรวจสอบรีจีสทรีคีย์ให้ถูกต้อง

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Active Directory บน Microsoft Windows 2000 Service Pack 4

- ADAM when installed บน Windows XP Service Pack 2

- ADAM when installed บน Windows XP Professional x64 Edition Service Pack 2

- Active Directory บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- ADAM บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Active Directory บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- ADAM when installed บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Active Directory บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

ผลกระทบ: Denial of Service

MS08-005: Vulnerability in Internet Information Services Could Allow Elevation of Privilege (942831)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-005.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงโดยการแก้ไขดาวน์โหลดลิงก์ที่อ้างอิงสำหรับ Internet Information Services 6.0 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2 ให้ถูกต้อง

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับสูง (Important)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Internet Information Services 5.0 บน Microsoft Windows 2000 Service Pack 4

- Microsoft Internet Information Services 5.1 บน Windows XP Service Pack 2

- Microsoft Internet Information Services 5.1 บน Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Microsoft Internet Information Services 6.0 บน Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Microsoft Internet Information Services 7.0 บน Windows Vista

- Microsoft Internet Information Services 7.0 บน Windows Vista x64 Edition

ผลกระทบ: Elevation of Privilege

MS08-007: Vulnerability in WebDAV Mini-Redirector Could Allow Remote Code Execution (946026)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-007.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงในส่วน FAQ โดยการเน้นย้ำในส่วนของยูสเซอร์ที่เป็นแอดมิน ถึงวิธีการที่ attacker ใช้ช่องโหว่ในการโจมตี

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

ผลกระทบ: Remote Code Execution

MS08-008: Vulnerability in OLE Automation Could Allow Remote Code Execution (947890)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-008.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงรายละเอียดการแทนการอัพเดทในส่วนของ Visual Basic 6.0 Service Pack 6 (KB946235) ว่าอัพเดท MS08-008 จะแทนการอัพเดท MS07-043

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Windows 2000 Service Pack 4

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

- Microsoft Office 2004 for Mac

- Microsoft Visual Basic 6.0 Service Pack 6

ผลกระทบ: Remote Code Execution

MS08-010: Cumulative Security Update for Internet Explorer (944533)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-010.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงรายละเอียดโดยเพิ่ม Vista Service Pack 1 และ Windows Server 2008 เข้าเป็นซอฟตแวร์ที่ไม่ได้รับผลกระทบ และแก้ไขประเด็นปัญหาอื่นๆ

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Internet Explorer 5.01 Service Pack 4 บน Microsoft Windows 2000 Service Pack 4

- Internet Explorer 6 Service Pack 1 when installed บน Microsoft Windows 2000 Service Pack 4

- Internet Explorer 6 for Windows XP Service Pack 2

- Internet Explorer 6 for Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Internet Explorer 6 for Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Internet Explorer 6 for Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Internet Explorer 6 for Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Internet Explorer 7 for Windows XP Service Pack 2

- Internet Explorer 7 for Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Internet Explorer 7 for Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Internet Explorer 7 for Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Internet Explorer 7 for Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Internet Explorer 7 in Windows Vista

- Internet Explorer 7 in Windows Vista x64 Edition

ผลกระทบ: Remote Code Execution

MS08-012: Vulnerabilities in Microsoft Office Publisher Could Allow Remote Code Execution (947085)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-012.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงเพื่อแสดงให้เห็นชัดเจนว่าไม่มีประเด็นปัญหาในการติดตั้งซีเคียวริตี้อัพเดทตัวนี้ และเพิ่ม Microsoft Publisher 2003 Service Pack 2 (แทน Service Pack 3) ในตาราง Detection and Deployment ของ MBSA และ SMS

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Office Publisher 2000

- Microsoft Office Publisher 2002

- Microsoft Office Publisher 2003

ผลกระทบ: Remote Code Execution

MS08-013: Vulnerability in Microsoft Office Could Allow Remote Code Execution (947108)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-013.mspx

- เหตุผลในการปรับปรุง: ปรับปรุงเพื่อแสดงให้เห็นชัดเจนว่าไม่มีประเด็นปัญหาในการติดตั้งซีเคียวริตี้อัพเดทตัวนี้

- การอัพเดทตัวนี้จะแทนการอัพเดทตัวเดิมที่ออกเมื่อ 12 กุมภาพันธ์ 2551

- วันที่ออกอัพเดท 14 กุมภาพันธ์ 2551

- ระดับความร้านแรง: ระดับวิกฤต (Critical)

- เวอร์ชัน: 1.1

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Microsoft Office 2000 Service Pack 3

- Microsoft Office XP Service Pack 3

- Microsoft Office 2003 Service Pack 2

- Microsoft Office 2004 for Mac

ผลกระทบ: Remote Code Execution

แหล่งอ้างอิง/รายละเอียดเพิ่มเติม

Microsoft Security Bulletin Summary for February 2008

ลิงค์ที่เกี่ยวข้อง

Microsoft Technet Security

Microsoft Security Center

Keywords: Security Update February 2008 MS08-003 MS08-005 MS08-007 MS08-008 MS08-010 MS08-012 MS08-013

© 2008 TWA Blog. All Rights Reserved

Microsoft Security Update Summary, February 2008

ไมโครซอฟท์ซีเคียวริตี้อัพเดท ของเดือนกุมภาพันธ์ 2551

เมื่อวันที่ 12 กุมภาพันธ์ 2551 ที่ผ่านมา ไมโครซอฟท์ ได้ออก "อัพเดทความปลอดภัยของเดือนกุมภาพันธ์ (Security update for February 2008)" จำนวน 11 ตัว (จากที่ได้ประกาศว่าจะออก 12 อัพเดท) ซึ่งในจำนวนนี้มีอัพเดทที่มีความร้ายแรงระดับวิกฤต (Critical Severity) จำนวน 6 ตัว มีความร้ายแรงระดับสูง (Importance Severity) จำนวน 5 ตัว โดยมีรายละเอียดของการอัพเดทตามด้านล่าง

วันที่ออกอัพเดท: 12 กุมภาพันธ์ 2551

เวอร์ชันของอัพเดท: 1.0

หมายเลขอัพเดท:

ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551 ที่มีความร้ายแรงระดับวิกฤติ (Critical Severity) มีจำนวน 6 ตัว ดังนี้

• MS08-013 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Microsoft Office

• MS08-012 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Microsoft Office

• MS08-010 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Internet Explorer

• MS08-009 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Microsoft Office

• MS08-008 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows, Office, Visual Basic

• MS08-007 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows

ซีเคียวริตี้อัพเดทของเดือนเมษายน 2551 ที่มีความร้ายแรงระดับสูง (Important Severity) มีจำนวน 5 ตัว ดังนี้

• MS08-011 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Microsoft Office, Works, Works Suite

• MS08-006 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows, IIS

• MS08-005 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows, IIS

• MS08-004 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows

• MS08-003 - เกี่ยวกับช่องโหว่ความปลอดภัยของ Windows, Active Directory, ADAM

หมายเหตุ

1. สรุปการอัพเดทของเดือนกุมภาพันธ์ 2551 นี้ จะออกมาแทน Bulletin Advance Notification for February 2008 http://www.microsoft.com/technet/security/Bulletin/advance.mspx

2. สามารถรับชม webcast ของอัพเดทเดือนกุมภาพันธ์ 2551 ได้จากเว็บไซต์ของไมโครซอฟท์ที่ http://www.microsoft.com/technet/security/bulletin/summary.mspx

รายละเอียดของไมโครซอฟท์ซีเคียวริตี้อัพเดทของเดือนกุมภาพันธ์ 2551

รายละเอียดการอัพเดทของเดือนกุมภาพันธ์ 2551 เรียงตามระดับความร้ายแรงจากมากไปหาน้อย (อ่านรายละเอียดในเวอร์ชันภาษาอังกฤษได้จากเว็บไซต์ http://www.microsoft.com/technet/security/bulletin/MS08-feb.mspx)

1. ความร้ายแรงระดับวิกฤติ (Critical Severity)

ซีเคียวริตี้อัพเดททของเดือนกุมภาพันธ์ 2551 ที่มีความร้ายแรงระดับวิกฤติ (Critical Severity) มีจำนวน 1 ตัว คือ

Microsoft Security Bulletin 08-007: Vulnerability in WebDAV Mini-Redirector Could Allow Remote Code Execution (946026)

อัพเดทลิงค์: http://www.microsoft.com/technet/security/bulletin/ms08-007.mspx

ซอฟต์แวร์ที่ได้รับผลกระทบ:

- Windows XP Service Pack 2

- Windows XP Professional x64 Edition และ Windows XP Professional x64 Edition Service Pack 2

- Windows Server 2003 Service Pack 1 และ Windows Server 2003 Service Pack 2

- Windows Server 2003 x64 Edition และ Windows Server 2003 x64 Edition Service Pack 2

- Windows Server 2003 with SP1 สำหรับ Itanium-based Systems และ Windows Server 2003 with SP2 สำหรับ Itanium-based Systems

- Windows Vista

- Windows Vista x64 Edition

ผลกระทบ: Remote Code Execution